A verificação é uma pedra angular da segurança, mas pode ser uma faca de dois gumes. Para as organizações, equilibrar a necessidade de verificações de identidade robustas com as exigências de usabilidade é um desafio constante. Entra na verificação progressiva: uma abordagem flexível e em camadas que se ajusta ao nível de risco da situação, oferecendo segurança sem sobrecarregar desnecessariamente o utilizador.

Este método reconhece uma verdade simples: nem todas as interações exigem o mesmo nível de garantia. A subscrição de uma newsletter não deve exigir o mesmo escrutínio que a transferência de fundos. Ao adaptar os requisitos de verificação, as organizações podem manter a confiança e a segurança, mantendo as interações tão simples quanto possível.

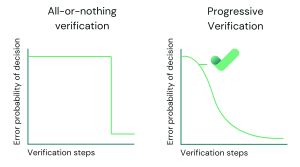

A verificação progressiva cria uma garantia de identidade por etapas, começando com verificações mínimas e aumentando apenas quando necessário. Começa com os métodos menos invasivos, permitindo aos utilizadores interagir com o mínimo de fricção. Se o risco ou a sensibilidade de uma interação aumentar, são adicionadas mais verificações.

Esta abordagem tem dois objectivos: proteger os utilizadores e as empresas contra a fraude, respeitando o tempo e a privacidade dos utilizadores. Por exemplo, um simples início de sessão pode exigir apenas uma palavra-passe, mas uma transação importante pode exigir verificações de identidade adicionais.

A primeira camada envolve frequentemente informações que o utilizador já conhece, como um nome de utilizador e uma palavra-passe ou respostas a perguntas de segurança. Estas verificações são rápidas e familiares, mas cada vez mais vulneráveis a violações.

O reconhecimento do dispositivo de um utilizador acrescenta outra camada de segurança. Se uma tentativa de início de sessão provém de um dispositivo reconhecido, o processo pode continuar a ser simples. No entanto, um dispositivo novo ou suspeito pode desencadear outras etapas de verificação.

Os dados do operador de rede móvel (MNO) estão a emergir como uma ferramenta valiosa. Verifica os detalhes do cartão SIM de um utilizador, detecta alterações recentes e valida se o número de telemóvel corresponde à identidade/KYC reivindicada. Este método é particularmente eficaz na prevenção de fraudes APP, fraudes SIM-Swap, autenticação de utilizadores que regressam e redução de fricção.

As OTPs enviadas por SMS ou correio eletrónico são amplamente utilizadas para a verificação por etapas. Oferecem uma camada extra de garantia, mas devem ser combinadas com outros métodos para reduzir riscos como phishing ou portabilidade de números.

A verificação biométrica – impressões digitais, reconhecimento facial ou autenticação por voz – proporciona um nível mais elevado de garantia. Ao contrário das palavras-passe, a biometria é única para o indivíduo e difícil de replicar. No entanto, devem ser utilizadas cuidadosamente para responder às preocupações com a privacidade e a proteção de dados.

As chaves de segurança físicas, como os dispositivos USB ou compatíveis com NFC, estão entre os métodos mais seguros disponíveis. Estas chaves funcionam como uma forma de autenticação de dois factores (2FA) e são resistentes ao phishing, uma vez que verificam não só o utilizador, mas também o sítio Web a que se está a aceder. São particularmente eficazes para proteger contas sensíveis ou transacções de alto risco.

Para cenários de alto risco, a verificação de documentos oficiais, como passaportes ou cartas de condução, acrescenta uma garantia significativa. Os utilizadores podem ser solicitados a carregar imagens ou a completar uma verificação de vídeo em direto para confirmar a sua autenticidade.

A monitorização de padrões de comportamento, como a velocidade de digitação ou os movimentos do rato, proporciona uma camada subtil de verificação contínua. Desvios significativos do comportamento habitual de um utilizador podem assinalar potenciais fraudes.

A verificação progressiva não tem apenas a ver com o aumento da segurança – tem a ver com confiança. Ao introduzir medidas apenas quando necessário, as organizações respeitam o tempo dos seus utilizadores e minimizam a frustração. Esta abordagem adaptativa também garante que as empresas podem cumprir os regulamentos sem alienar os seus clientes.

No entanto, continuam a existir desafios. A utilização indevida de dados pessoais e sistemas demasiado complexos podem minar a confiança. Encontrar o equilíbrio certo entre simplicidade, segurança e transparência é fundamental para o sucesso de uma empresa.

À medida que as expectativas dos utilizadores aumentam, a verificação progressiva continua a ser uma solução pragmática para manter experiências seguras e sem falhas. A Verify enquadra-se nesta abordagem como uma ferramenta de baixo atrito ao longo do percurso do utilizador. Fornece às empresas um meio eficiente de validar a identidade e garantir a idade, aproveitando as informações em tempo real dos dados da rede móvel. Isto pode ser particularmente valioso nas fases iniciais da verificação progressiva, em que é necessário um atrito mínimo para confirmar os detalhes de um utilizador.

Ao cruzar os dados enviados por um utilizador com os dados dos operadores de redes móveis, o Verify acrescenta uma camada extra de confiança sem introduzir a complexidade de métodos mais invasivos. Consegue detetar potenciais indicadores de fraude, como trocas de SIM, sinais de fraude em torno da fraude APP ou inconsistências com o número de telemóvel, garantindo que as empresas têm informações precisas para avaliar o risco. Os dados da rede móvel também podem ser utilizados para verificar o dispositivo em sessão, sem necessidade de uma OTP, dando-te uma imagem mais completa da identidade.

Last updated on Fevereiro 18, 2025

A Verify oferece uma vasta gama de informações de dados sobre o número de telemóvel de um cliente. Ajuda-o a confirmar a identidade de um cliente para avaliar a autenticidade de um número de telemóvel e identificar qualquer atividade suspeita

VerificarFornecemos os dados mais completos disponíveis sobre dispositivos, redes e numeração móvel

Contacta-nos > Conversa com um especialista >