Les fraudes de type IRSF et Wangiri génèrent des pertes considérables pour les consommateurs et les opérateurs de réseaux. Ces types de fraude ne sont pas particulièrement sophistiqués ou compliqués à réaliser.

Il y a environ 13 ans, un bon ami à moi, qui dirigeait la lutte contre le crime organisé dans la région où je vis, m’a contacté. Son organisation luttait également contre la criminalité sur l’internet et coopérait étroitement avec d’autres États, partageant des informations pour attraper les mauvais acteurs. Un jour, il m’a appelé pour me demander si je pouvais aider l’un de ses procureurs à comprendre et à expliquer à un juge comment quelqu’un avait gagné environ 5 millions de dollars grâce à une fraude qu’il n’avait jamais rencontrée auparavant. Ils avaient intercepté de nombreux messages, paquets IP et journaux informatiques, et avaient suivi une piste financière. Comme tout était sur papier, il m’a fallu un certain temps pour comprendre et expliquer.

L’escroc était très organisé et a opéré cette fraude pendant environ un an. Je vais vous expliquer brièvement ce qu’il a fait :

Il a exploité une vulnérabilité de type “zero-day” dans le PBX Asterisk et a commencé à scanner les hôtes pour détecter cette vulnérabilité. Dès qu’un hôte était trouvé, il le piratait, installait un rootkit et un bot IRC qui se connectait à son canal IRC pour recevoir des commandes. Chaque machine piratée commençait alors à rechercher d’autres hôtes présentant la même vulnérabilité, se comportant comme un ver et fonctionnant de manière autonome, le tout à l’aide de scripts automatisés. Le fraudeur vérifie ensuite sur son canal IRC le nombre de machines qu’il peut contrôler entièrement.

Il a visité l’un des milliers de sites web qui font de la publicité pour la vente de numéros IPRN (International Premium Rate Numbers) et y a obtenu quelques numéros de test. Je vous expliquerai plus tard comment cela fonctionne.

Il a ensuite lancé une commande sur son canal IRC pour que toutes ses machines piratées appellent les numéros de test et vérifient si elles se connectent au fournisseur IPRN. Ceux qui ont réussi à se connecter au fournisseur IPRN ont été ajoutés à un groupe. Il a réservé des numéros dans ces plages et a envoyé des commandes aux robots IRC pour que les machines piratées appellent ces numéros (il a astucieusement paramétré les scripts – par exemple, le nombre d’appels à effectuer en parallèle, la durée des appels, etc.)

En étant payé par le fournisseur de l’IPRN, il a gagné environ 5 millions de dollars, et il a finalement été arrêté grâce à la trace de l’argent.

Les numéros IPRN sont soit de vrais numéros, soit de faux numéros que les fournisseurs d’IPRN annoncent aux transporteurs de transit vocal comme leur appartenant. Dans un monde idéal, tout transporteur de transit accepterait ces numéros comme étant légalement attribués au fournisseur d’IPRN, mais ce n’est pas toujours le cas.

Si vous passez un appel depuis votre téléphone vers l’un de ces numéros IPRN et si, le long du trajet de l’appel, il y a un transporteur de transit qui a un accord avec le fournisseur IPRN, l’appel est acheminé vers vous ou vers un IVR, et le fournisseur IPRN vous paiera une partie du tarif de terminaison international. Il s’agit généralement d’appels longue distance, car les opérateurs ont des interconnexions locales et régionales qui ne passent pas par ces transporteurs de transit.

La technique que j’ai décrite précédemment était l’IRSF. Wangiri fonctionne de manière très similaire, mais vous n’avez pas à pirater de machines. Voici ce que vous devez faire :

Ensuite, c’est un jeu de chiffres. Un nombre X d’utilisateurs recevront des appels en absence de ce numéro somalien, Y% d’entre eux rappelleront et la durée moyenne de l’appel sera de Z minutes. L’opérateur IPRN paiera alors votre part de l’appel de terminaison vers la Somalie pour X * Y% * Z minutes. Si vous ajustez les variables, vous pouvez gagner beaucoup d’argent.

Je me suis connecté à un fournisseur d’IPRN, j’ai obtenu un numéro du Danemark (anonymisé ci-dessous) qui était en service, et je l’ai appelé – il a sonné jusqu’à ce que je tombe sur une boîte vocale (standard). Vous trouverez ci-dessous le numéro (anonymisé) ainsi que la réponse du service en direct. Notez qu’avant cela, j’ai appelé un autre numéro de l’IPRN au Danemark, où une personne normale m’a répondu

{ "454271….": {

"cic": "45521",

"error": 0,

"imsi": "23806XXXXXXXXXX",

"mcc": "238",

"mnc": "06",

"network": "Hi3G (Three Denmark)",

"number": 454271….,

"ported": false,

"present": "yes",

"status": 0,

"status_message": "Success",

"type": "mobile",

"trxid": "BWMp13y"

}

}

J’ai vérifié les derniers appels tests sur le site de l’IPRN et je n’ai pas trouvé mon appel, ce qui signifie que les appels que j’ai passés n’ont pas atteint le fournisseur de l’IPRN, puisqu’ils ne sont pas passés par l’un des transporteurs de transit qui ont un accord avec ce fournisseur.

Il s’agit donc d’un numéro IPRN annoncé, mais on me facture un tarif normal.

Un exemple simple : vous passez 100 000 appels flash, 20 % des destinataires rappellent et passent en moyenne 2 minutes en ligne. Vous gagnez 1 200 $ – mais les personnes qui appellent paieraient probablement ~ 0,5 $/minute, de sorte que la fraude globale s’élève à 20 000 $.

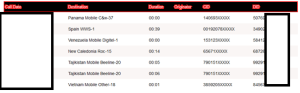

Nous travaillons avec quelques entreprises qui récupèrent autant de sites de fournisseurs d’IPRN que possible et créent une base de données de ces numéros. Au moment de la rédaction de ce billet, le nombre actuel d’entrées dans la table IPRN est de 20 073 001, dont 13 518 172 (67 %) sont des numéros valides.

Cette base de données peut être téléchargée ou consultée par l’intermédiaire de notre service de lutte contre la fraude Teleshield.

Les données peuvent être utilisées pour identifier et bloquer les appels en réponse à des appels flash provenant de numéros IPRN, raccourcir la durée des appels, limiter le nombre d’appels vers les numéros IPRN, etc.

Last updated on février 18, 2025

Si vous êtes confronté à la fraude à l'IRSF ou au wangiri, notre base de données IPRN peut être téléchargée ou consultée par l'intermédiaire de notre service de lutte contre la fraude Teleshield. Cela signifie que vous pouvez facilement bloquer les bons appels avant de perdre de l'argent.

Contactez nousNous fournissons les données les plus complètes sur les appareils, les réseaux et la numérotation mobile.

> Discutez avec un expert >